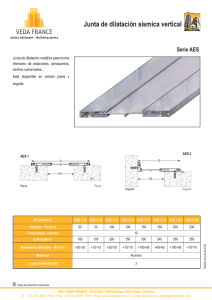

AES - Advanced Encryption Standard

Anuncio