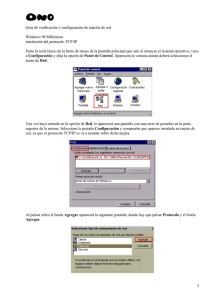

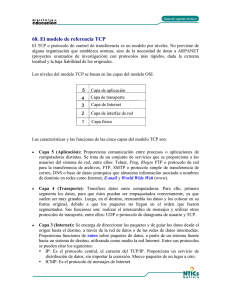

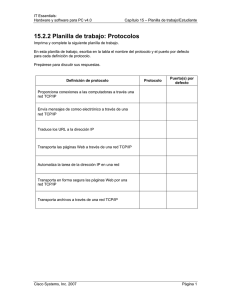

TALLER DE TCP/IP http://www.hackxcrack.com/phpBB2/index.php

Anuncio