Práctica 1: Conmutadores LAN, Spanning Tree y VLANs

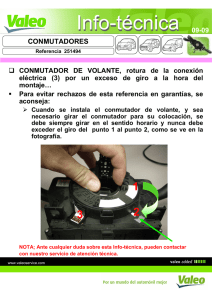

Anuncio