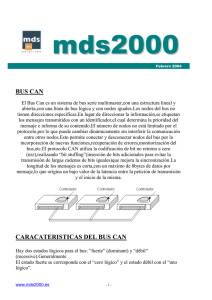

Red controladora de área (CAN)

Anuncio