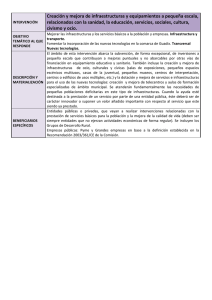

QUÉ SON LAS INFRAESTRUCTURAS CRÍTICAS Aquellas

Anuncio

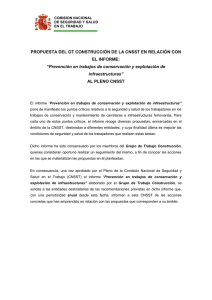

REGULACIÓN EUROPEA DE LAS INFRAESTRUCTURAS CRÍTICAS DE TELECOMUNICACIONES Marta Cimas Hernando 1 QUÉ SON LAS INFRAESTRUCTURAS CRITICAS Según la normativa europea: Aquellas instalaciones, redes, servicios y equipos físicos y de tecnología de la información cuya interrupción o destrucción pueden tener una repercusión importante en la salud, la seguridad o el bienestar económico de los ciudadanos o en el eficaz funcionamiento de los gobiernos de los Estados miembros. 2 QUÉ HACE ESPECIALES LAS INFRAESTRUCTURAS CRÍTICAS DE LA INFORMACIÓN (ICI) RESPECTO DEL RESTO DE INFRAESTRUCTURAS CRÍTICAS Utilización masiva de las TIC en multitud de sectores (p. Ej. Transacciones comerciales, sanidad, seguridad, servicios públicos) Uso por las Administraciones Públicas, empresas y ciudadanos. Las interrupciones de los sistemas TIC pueden causar importantes perjuicios económicos y sociales Carácter transversal y transfronterizo El control de otras infraestructuras críticas y sectores estratégicos (p.Ej. Energía, planta química) está automatizado, por lo que atacar a las TIC permite atacar a otra infraestructura crítica controlada por las TIC No es necesario un ataque físico a instalaciones vigiladas, puede ser un ataque virtual 3 REGULACIÓN DE LAS ICI REGULACIÓN COMUNITARIA REGULACIÓN NACIONAL 4 ¿POR QUÉ MEDIDAS EUROPEAS? Los sistemas TIC de distintos EEMM suelen estar interconectados, de manera que las mejoras aportadas por un solo país de la UE podrían ser insuficientes La seguridad del sistema en un país suele depender en gran medida del grado de protección fuera de sus fronteras nacionales Es conveniente un planteamiento europeo coordinado que potencie los programas nacionales existentes a la vez que la cooperación bilateral y multilateral entre los países 5 REGULACIÓN COMÚN A TODO TIPO DE INFRAESTRUCTURAS CRÍTICAS (I) 2004. El Consejo Europeo de junio de 2004 pidió a la Comisión que elaborase una estrategia global para una mayor protección de las infraestructuras críticas. En respuesta a dicha petición la Comisión presentó dos Comunicaciones: .“Prevención, preparación y respuesta a los ataques terroristas” y .“Lucha contra el terrorismo: preparación y gestión de las consecuencias” 6 REGULACIÓN COMÚN A TODO TIPO DE INFRAESTRUCTURAS CRÍTICAS (II) 2005. Publicación del Libro Verde sobre un programa europeo para la protección de las infraestructuras críticas 7 REGULACIÓN COMÚN A TODAS LAS INFRAESTRUCTURAS CRÍTICAS (III) 2006. Comunicación de la Comisión sobre un Programa Europeo para la Protección de las Infraestructuras Críticas (PEPIC) 8 REGULACIÓN COMÚN A TODO TIPO DE INFRAESTRUCTURAS CRÍTICAS (IV) 2008. Directiva del Consejo sobre la identificación y designación de las infraestructuras críticas europeas y la evaluación de la necesidad de mejorar su protección. Señala que el sector de las TIC será un sector prioritario en el futuro. 9 REGULACIÓN ESPECÍFICA DEL SECTOR TIC Se empieza a prestar especial atención a las TIC a partir de 2006 y, especialmente, desde los ataques a Estonia el año 2007 10 HITOS DESTACABLES (I) Mayo de 2007 Estonia sufrió ataques informáticos masivos. Se atacaron bancos, periódicos, redes académicas y páginas web de varias instituciones. El Parlamento estonio se vio obligado a cerrar su sistema de correo electrónico durante 12 horas, y dos de los principales bancos de Estonia tuvieron que interrumpir sus servicios online. Los ataques fueron tan graves que tuvo que intervenir la OTAN, enviando expertos en seguridad informática. 11 HITOS DESTACABLES (II) 2006 Estrategia para una Sociedad de la Información Segura (Comunicación de la Comisión de 31 de mayo de 2006) Identifica los principales retos en materia de seguridad: - Ataques a los sistemas de información Retos relacionados con la difusión de los dispositivos móviles Retos relacionados con el desarrollo de los “entornos inteligentes” Retos relacionados con la sensibilización de los usuarios Para afrontar estos retos, la Comisión propone un enfoque multipartito que reúna a todas las partes interesadas. Este planteamiento se basa en el diálogo, la asociación y la responsabilización. 12 HITOS DESTACABLES (III) 2008 Extensión del mandato de ENISA. Al mismo tiempo, el Consejo y el Parlamento Europeo exigieron más debates sobre un aumento de la seguridad de las redes y de la información 13 HITOS DESTACABLES (IV) Marzo 2009 Comunicación de la Comisión sobre Protección de Infraestructuras Críticas de la Información “Proteger Europa de ciberataques e interrupciones a gran escala: aumentar la preparación, seguridad y resistencia” 14 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (I) Objetivos: .Salvar las diferencias entre las políticas nacionales .Aumentar la gobernanza europea en este ámbito .Mejorar la capacidad europea de reacción ante incidentes .Mejorar la solidez y estabilidad de Internet. 15 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (II) Propone 5 pilares: 1. 2. 3. 4. 5. Preparación y prevención Detección y respuesta Mitigación y recuperación Cooperación internacional Criterios para el sector de las TIC 16 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (III) 1. Preparación y prevención: garantizar la preparación a todos los niveles . Cooperación paneuropea más estrecha de los equipos nacionales de respuesta ante emergencias informáticas (CERT) . Cooperación a nivel europeo de los sectores público y privado . Creación de un Foro europeo para el intercambio de información y buenas prácticas entre los Estados miembros 17 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (IV) 2. Detección y respuesta: proporcionar suficientes mecanismos de alerta temprana Creación de un sistema europeo de intercambio de información y alerta, que llegue a los ciudadanos y a las PYMES 18 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (V) 3. Mitigación y recuperación: fortalecer los mecanismos comunitarios de defensa de las ICI Elaboración de planes nacionales de contingencia y organización de ejercicios periódicos de respuesta ante incidentes a gran escala Realización de ejercicios paneuropeos sobre incidentes a gran escala de seguridad de las redes Mayor cooperación entre los CERT 19 ESPECIAL REFERENCIA A LA COMUNICACIÓN DE 2009 (VI) 4. Cooperación internacional: Fomentar internacionalmente las prioridades comunitarias 5. Criterios para el sector de las TIC: Apoyar la aplicación de la Directiva sobre la identificación y designación de infraestructuras críticas europeas (Directiva 2008/114/CE) 20 HITOS DESTACABLES (V) Noviembre 2009 Aprobación de la reforma del Paquete Telecom, que incluye nuevas disposiciones sobre seguridad e integridad. Nuevo artículo 13 bis: las empresas que suministren redes públicas de comunicaciones o presten servicios de comunicaciones electrónicas disponibles para el público deben garantizar la seguridad de dichas redes. Se deben notificar las violaciones de la seguridad o pérdidas de integridad de la red a la ARN competente que, a su vez, informará a todas las ARNs de los EEMM y a ENISA. La fecha límite para su transposición a los ordenamientos nacionales es el 25 de mayo de 2011. 21 HITOS DESTACABLES (VI) Diciembre 2009 Resolución del Consejo relativa a un planteamiento de colaboración en materia de seguridad de las redes y de la información. Tiene como base las conclusiones de la Presidencia acordadas en la Conferencia Ministerial de Tallin sobre protección de infraestructuras críticas de la información, celebrada en abril de 2009. 22 HITOS DESTACABLES (VII) Mayo 2010 Aprobación de la Agenda Digital para Europa. Acción clave 6: La Comisión presentará en 2010 medidas encaminadas a conseguir una política de seguridad de las redes y de la información reforzada y de alto nivel, incluyendo iniciativas legislativas tales como una ENISA renovada, y medidas que permitan reaccionar con más rapidez en caso de ciberataque, incluyendo un CERT para las instituciones de la UE Acción clave 7: La Comisión presentará medidas, incluyendo iniciativas legislativas, para combatir los ciberataques contra los sistemas de información,a más tardar, en 2010 23 REGULACIÓN NACIONAL Plan Nacional de Protección de Infraestructuras Críticas de 7 de mayo de 2007, aprobado por la Secretaría de Estado de Seguridad Creación del Centro Nacional para la Protección de las Infraestructuras Críticas (CNPIC), mediante Acuerdo del Consejo de Ministros de 2 de noviembre de 2007 Proyecto de Real Decreto por el que se establecen medidas para la protección de las infraestructuras críticas. Supondrá la transposición a nuestro ordenamiento de la Directiva de 2008 (Directiva 2008/114/CE) 24 CÓMO SE PROTEGEN LAS INFRAESTRUCTURAS CRÍTICAS DE LA INFORMACIÓN A. CERTs nacionales B. ENISA 25 CERTs NACIONALES Un CERT (Computer Emergency Response Team, Equipo de Respuesta ante Emergencias Informáticas) es un equipo de personas responsable del desarrollo de medidas preventivas y reactivas ante incidencias de seguridad en los sistemas de información. Una denominación alternativa y que se está generalizando cada vez más para los CERT es CSIRT (Computer Security and Incident Response Team). 26 Descripción del entorno europeo . En todos los EEMM existen CERTs, pero el número varía mucho de un Estado a otro . Diversidad de competencias y capacidades entre los distintos CERTS . Hay cooperación transfronteriza, pero aún es limitada . Las responsabilidades y tareas de los CERTs aumentan constantemente 27 ENISA ENISA o la Agencia Europea de Seguridad de Redes e Información se creó en 2004 con el objetivo de asegurar a un nivel más alto y eficiente la seguridad de las redes y de la información dentro de la Comunidad Europea, y de desarrollar una cultura de la seguridad de las redes y de la información en beneficio de los ciudadanos, los consumidores, las empresas y las administraciones europeas. ENISA se creó originalmente para un periodo de cinco años (20042009), al final del cual el Consejo y el Parlamento Europeo decidieron extenderlo tres años más (hasta el 13 de marzo de 2012). Actualmente, bajo la presidencia belga del Consejo de la UE, se está trabajando para que en su próxima reunión en el mes de diciembre el Consejo apruebe un nuevo mandato para ENISA, extendiéndolo cinco años. 28 ENISA (II) Aspectos principales del nuevo mandato de ENISA: . Mayor flexibilidad de las actividades de la Agencia . Adaptación de sus funciones al nuevo procedimiento relativo a seguridad establecido en la Directiva Marco . Extensión de sus actividades a la lucha contra la ciberdelincuencia . Se refuerza la estructura de gobierno de la Agencia, dotando de mayor poder al Consejo de Administración . Simplificación de procedimientos . Incremento de recursos financieros y humanos 29 PRIMER EJERCICIO DE SIMULACIÓN PANEUROPEO “Cyber Europe 2010”: primer ejercicio de simulación de un ciberataque que se lleva a cabo a nivel europeo, el pasado 4 de noviembre. Participantes: todos los EEMM de la UE así como Islandia, Noruega y Suiza. La simulación presentaba un escenario en el que la conectividad de Internet intraeuropea se iba perdiendo gradualmente o reduciendo de forma significativa en todos los Estados participantes, con el resultado de que ciudadanos, empresas e instituciones públicas tenían dificultades para acceder a servicios en línea esenciales. Los países tuvieron que cooperar entre sí para evitar un colapso total de la red. 30