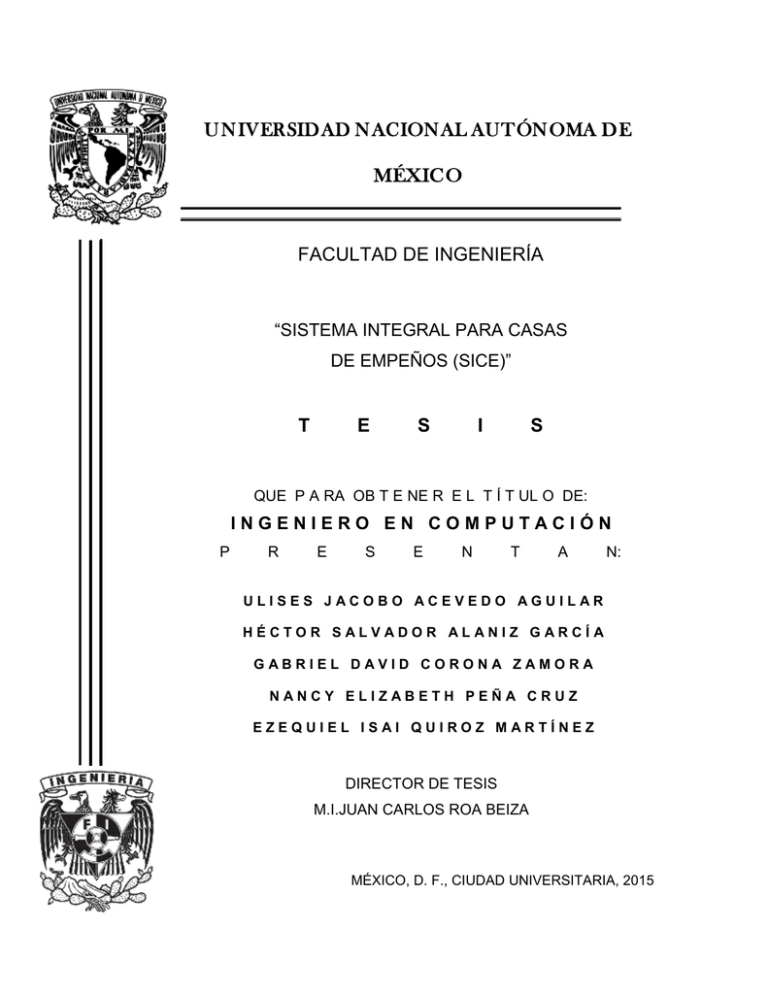

Sistema Integral para Casas de Empeños

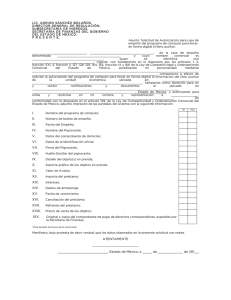

Anuncio