- Ninguna Categoria

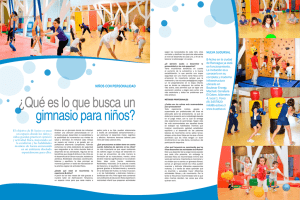

Gestión de Horarios y Accesos de Un Gimnasio

Anuncio