CD-0203.pdf

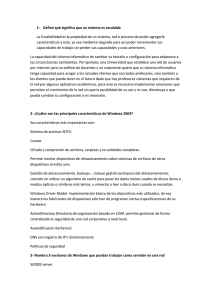

Anuncio