CD-2190.pdf

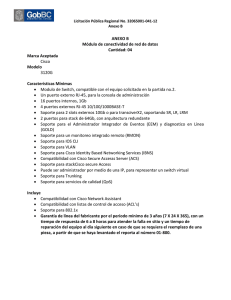

Anuncio