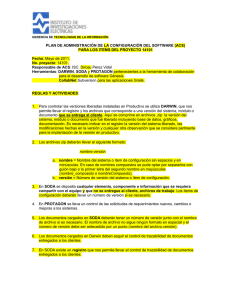

CD-0990.pdf

Anuncio